Das Zusammenwirken der IT-Sicherheit und der Mitbestimmung

Zusammenwirken der IT-Sicherheit und der Mitbestimmung 2/3

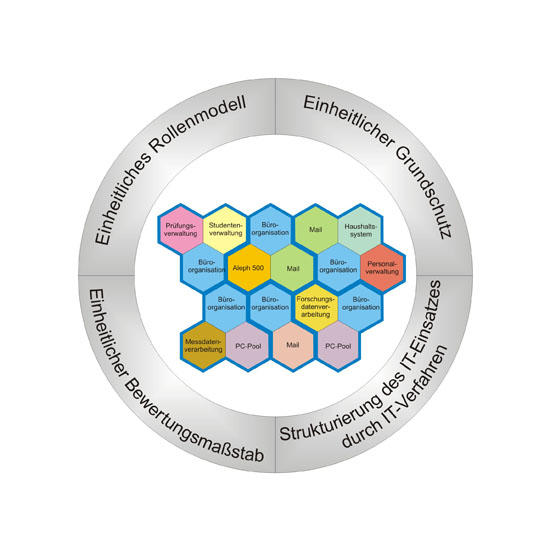

Der IT-Einsatz der Universität ist (wie beschrieben) in so genannte IT-Verfahren strukturiert. Auf diese IT-Verfahren werden einheitliche Grundschutzmaßnahmen, ein einheitliches Rollenmodell sowie ein einheitlicher Bewertungsmaßstab bei der Durchführung von Schutzbedarfs- und Risikoanalysen angewendet, mit dem Ziel ein einheitlich hohes Schutzniveau für die Freie Universität Berlin zu erreichen.