Forderung nach Vertraulichkeit

Forderung nach Vertraulichkeit

Sicherung von schützenswerten Daten vor unbefugtem Zugriff

Das Mittel der Wahl vor unberechtigtem Zugriff besteht in der Verschlüsselung der zu schützenden Daten. Dazu stehen eine Vielzahl von Produkten, sowohl kommerzielle als auch kostenlose und frei verfügbare Software, zur Verfügung. Nicht nur gespeicherte Daten (z.B. Dateien auf Festplatten) können verschlüsselt werden, sondern auch Daten, die zu anderen Personen bzw. Computern übertragen werden sollen (z.B. E-Mails). Darüber hinaus gibt es spezielle Verschlüsselungsprogramme, die auch einen sicheren Übertragungskanal bereitstellen. Zum Beispiel kann beim Einloggen an einem entfernten Rechner der Benutzername und das Passwort mitgelesen werden. Bei Verwendung eines gesicherten Übertragungskanals ist das Mitlesen nicht mehr möglich. Die der Verschlüsselung zu Grunde liegenden Verfahren werden so sicher eingeschätzt, dass ein Knacken des Codes mit den zur Verfügung stehenden technischen Mitteln in keinem realistischen Zeitraum möglich ist. In diesem Fall spricht man von einem sicheren Verschlüsselungsverfahren.

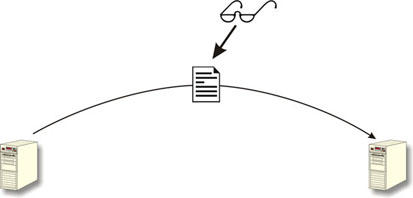

Die unverschlüsselte Übermittlung eines Dokuments z.B. mit E-Mail.

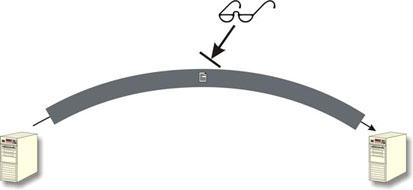

Die Übertragung eines Dokuments über eine verschlüsselte Verbindung.